Page 68 - Modul Cyber Forensic - Final

P. 68

melakukan fungsi seperti mencetak pesan, koneksi ke URL, atau mengkopi file ke lokasi

tertentu.

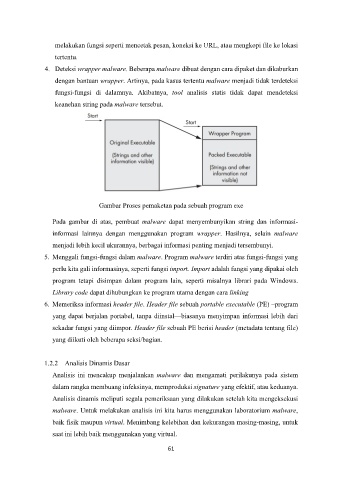

4. Deteksi wrapper malware. Beberapa malware dibuat dengan cara dipaket dan dikaburkan

dengan bantuan wrapper. Artinya, pada kasus tertentu malware menjadi tidak terdeteksi

fungsi-fungsi di dalamnya. Akibatnya, tool analisis statis tidak dapat mendeteksi

keanehan string pada malware tersebut.

Gambar Proses pemaketan pada sebuah program exe

Pada gambar di atas, pembuat malware dapat menyembunyikan string dan informasi-

informasi lainnya dengan menggunakan program wrapper. Hasilnya, selain malware

menjadi lebih kecil ukurannya, berbagai informasi penting menjadi tersembunyi.

5. Menggali fungsi-fungsi dalam malware. Program malware terdiri atas fungsi-fungsi yang

perlu kita gali informasinya, seperti fungsi import. Import adalah fungsi yang dipakai oleh

program tetapi disimpan dalam program lain, seperti misalnya librari pada Windows.

Library code dapat dihubungkan ke program utama dengan cara linking

6. Memeriksa informasi header file. Header file sebuah portable executable (PE) –program

yang dapat berjalan portabel, tanpa diinstal—biasanya menyimpan informasi lebih dari

sekadar fungsi yang diimpor. Header file sebuah PE berisi header (metadata tentang file)

yang diikuti oleh beberapa seksi/bagian.

1.2.2 Analisis Dinamis Dasar

Analisis ini mencakup menjalankan malware dan mengamati perilakunya pada sistem

dalam rangka membuang infeksinya, memproduksi signature yang efektif, atau keduanya.

Analisis dinamis meliputi segala pemeriksaan yang dilakukan setelah kita mengeksekusi

malware. Untuk melakukan analisis ini kita harus menggunakan laboratorium malware,

baik fisik maupun virtual. Menimbang kelebihan dan kekurangan masing-masing, untuk

saat ini lebih baik menggunakan yang virtual.

61